Comment fonctionne Internet ? TCP/IP, DNS, HTTP expliqués aux débutants

Tu utilises Internet chaque jour, mais sais-tu vraiment comment il fonctionne ? IP, DNS, TCP, HTTP, ports... Ce guide t'explique les fondations du réseau de façon simple et concrète indispensable pour tout futur professionnel de la cybersécurité.

Comment fonctionne Internet ? - Guide complet pour débutants

Introduction : tu l'utilises chaque jour, mais sais-tu vraiment ce que c'est ?

Tu envoies un message, tu regardes une vidéo, tu consultes un site web. Tout ça en quelques millisecondes. Mais concrètement, que se passe-t-il entre le moment où tu appuies sur "Entrée" et celui où la page s'affiche ?

Internet n'est pas un nuage magique. C'est un réseau physique mondial fait de câbles, de serveurs, de routeurs et de protocoles qui font tous parler les machines entre elles dans un langage commun.

Ce guide te donne les vraies bases - celles que tout professionnel de la cybersécurité doit maîtriser.

1. Internet vs le Web : deux choses différentes

C'est la première confusion à lever.

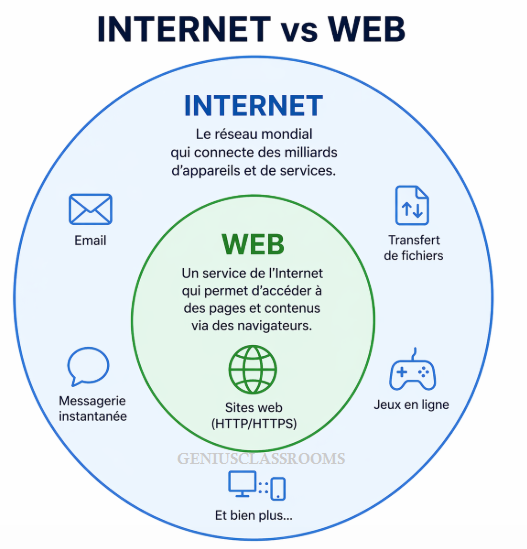

- Internet = l'infrastructure physique et logique qui connecte des milliards de machines entre elles (câbles, routeurs, protocoles)

- Le Web (World Wide Web) = un service qui tourne sur Internet. C'est l'ensemble des pages web accessibles via un navigateur

Le Web est donc une application parmi d'autres qui utilise Internet. L'email, les jeux en ligne, les appels vidéo - ce sont aussi des applications qui utilisent Internet, mais qui ne font pas partie du Web.

2. Les adresses IP : l'identité de chaque machine

Pour qu'une machine puisse communiquer avec une autre, elle doit avoir une adresse IP (Internet Protocol). C'est comme une adresse postale, mais pour les ordinateurs.

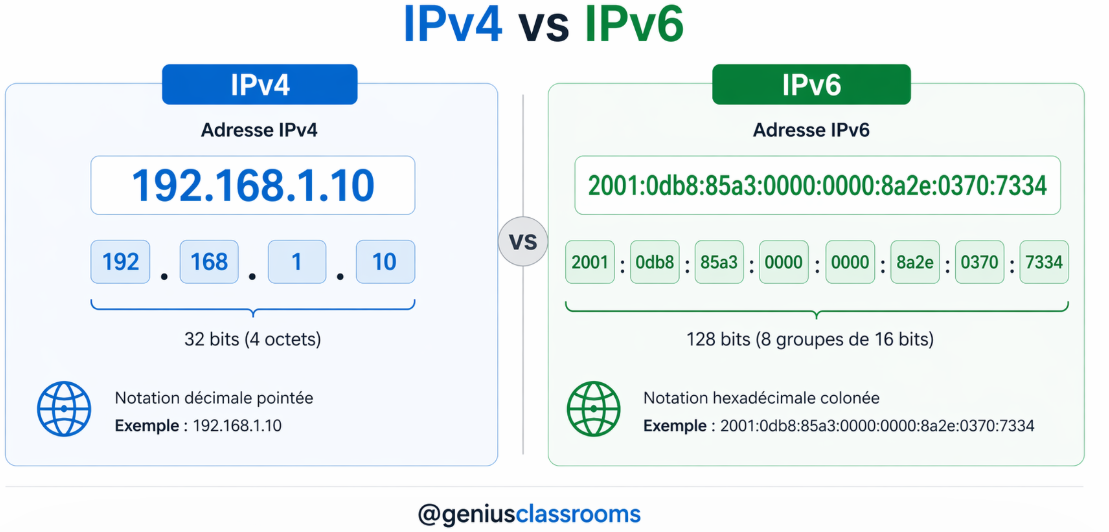

Il en existe deux versions :

- IPv4 : format classique →

192.168.1.1- 4 groupes de chiffres séparés par des points. Problème : le nombre d'adresses disponibles est limité (~4 milliards) - IPv6 : format moderne →

2001:0db8:85a3:0000:0000:8a2e:0370:7334- beaucoup plus long, mais quasiment illimité

Quand tu te connectes à Internet, ton fournisseur d'accès (FAI) t'attribue une adresse IP. C'est cette adresse que les serveurs voient quand tu leur envoies une requête.

💡 Lien cybersécurité : l'adresse IP est souvent la première information qu'un attaquant cherche à obtenir sur sa cible - et la première que tu dois apprendre à masquer pour te protéger.

3. Les ports : les portes d'entrée d'une machine

Une adresse IP identifie une machine. Mais une machine fait tourner plusieurs services en même temps (un site web, un serveur mail, un serveur FTP...). Comment savoir à quel service s'adresser ?

C'est le rôle des ports. Ce sont des numéros (de 0 à 65535) qui identifient un service précis sur une machine.

Les ports les plus connus :

Port Service 80 HTTP (web non sécurisé) 443 HTTPS (web sécurisé) 22 SSH (connexion distante sécurisée) 25 SMTP (envoi d'emails) 53 DNS (résolution de noms de domaine) 3306 MySQL (base de données)

💡 Lien cybersécurité : lors d'un pentest, scanner les ports ouverts d'une machine (avec Nmap) est l'une des premières étapes. Un port ouvert = une porte potentielle.

4. Le DNS : l'annuaire d'Internet

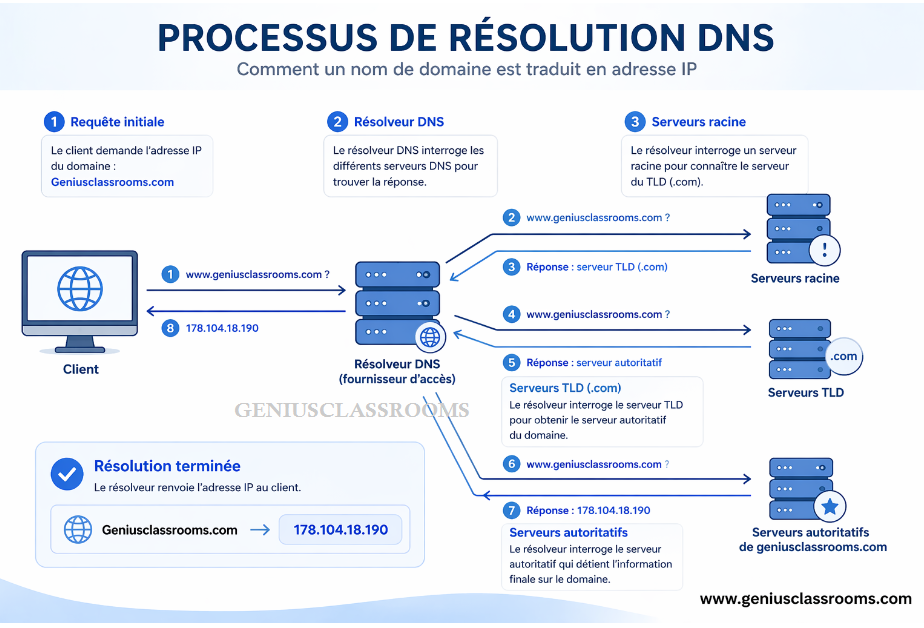

Tu tapes google.com dans ton navigateur. Ton ordinateur ne comprend pas les noms de domaine - il ne comprend que des adresses IP. Quelqu'un doit donc faire la traduction.

Ce quelqu'un, c'est le DNS (Domain Name System). C'est l'annuaire téléphonique d'Internet.

Voici ce qui se passe quand tu tapes une URL :

- Ton navigateur demande à un résolveur DNS (souvent celui de ton FAI ou de Google :

8.8.8.8) : "Quelle est l'IP de google.com ?" - Le résolveur interroge les serveurs DNS jusqu'à trouver la réponse

- Il te retourne l'adresse IP correspondante : ex.

142.250.74.46 - Ton navigateur se connecte à cette IP

Tout ça se passe en quelques millisecondes.

💡 Lien cybersécurité : les attaques DNS Spoofing et DNS Cache Poisoning consistent à falsifier ces réponses pour rediriger un utilisateur vers un faux site. C'est l'une des bases du phishing avancé.

5. TCP/IP : le langage commun d'Internet

Pour que deux machines puissent se parler, elles doivent utiliser le même protocole - c'est-à-dire les mêmes règles de communication. Sur Internet, ce protocole fondamental s'appelle TCP/IP.

Il est composé de deux protocoles complémentaires :

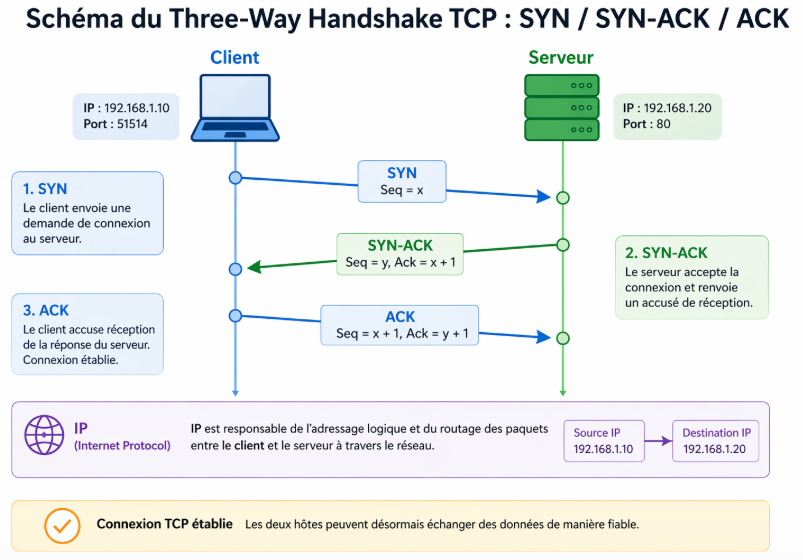

TCP (Transmission Control Protocol)

TCP garantit que les données arrivent complètes et dans le bon ordre. Avant d'envoyer quoi que ce soit, TCP établit une connexion via ce qu'on appelle le Three-Way Handshake (poignée de main en trois étapes) :

Client → Serveur : SYN (je veux me connecter) Serveur → Client : SYN-ACK (ok, je t'entends) Client → Serveur : ACK (parfait, on commence)

IP (Internet Protocol)

IP s'occupe de l'adressage et du routage : il découpe les données en petits paquets et les achemine jusqu'à destination, potentiellement par des chemins différents.

💡 Lien cybersécurité : les attaques SYN Flood exploitent le Three-Way Handshake de TCP pour saturer un serveur. C'est l'une des formes d'attaque DDoS les plus classiques.

6. HTTP et HTTPS : comment les pages web voyagent

Quand ton navigateur veut afficher une page web, il utilise le protocole HTTP (HyperText Transfer Protocol). Voici ce qui se passe :

- Ton navigateur envoie une requête HTTP au serveur : "Donne-moi la page /accueil"

- Le serveur répond avec un code de statut et le contenu de la page

Les codes de statut HTTP les plus courants :

Code Signification 200 OK - tout s'est bien passé 301 Redirection permanente 404 Page introuvable 403 Accès interdit 500 Erreur interne du serveur

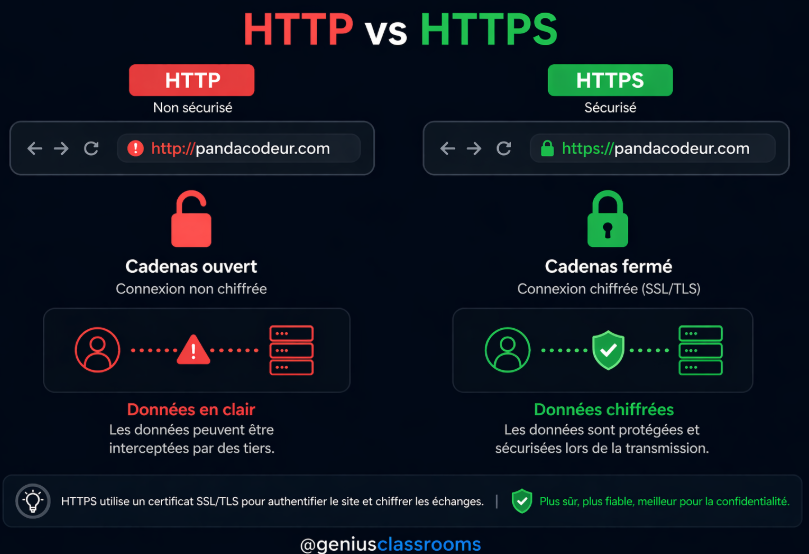

HTTP vs HTTPS

HTTPS = HTTP + chiffrement TLS/SSL. La connexion est chiffrée : personne entre toi et le serveur ne peut lire les données échangées.

HTTP → données lisibles en clair (dangereux sur WiFi public) HTTPS → données chiffrées (sécurisé)

💡 Lien cybersécurité : sur un réseau WiFi public non sécurisé, quelqu'un peut intercepter tout le trafic HTTP en clair. C'est ce qu'on appelle une attaque Man-in-the-Middle (MITM). HTTPS protège contre ça.

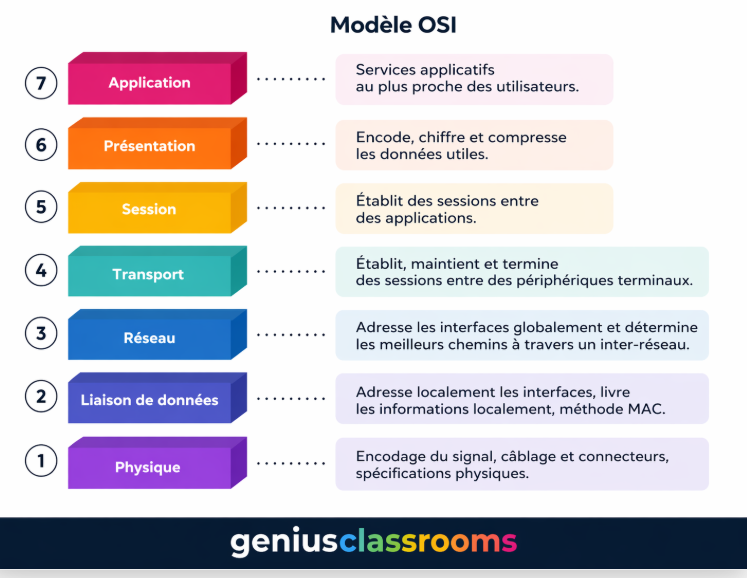

7. Les couches réseau : le modèle OSI simplifié

Les professionnels du réseau et de la cybersécurité parlent souvent de "couches". Le modèle OSI découpe la communication réseau en 7 couches conceptuelles. En voici une version simplifiée à retenir :

Couche Rôle Exemple Application Ce que voit l'utilisateur Transport Découpage et fiabilité Réseau Adressage et routage Liaison Communication locale Physique Transmission physique

💡 Lien cybersécurité : chaque couche peut être la cible d'attaques spécifiques. Un pentester doit savoir à quelle couche se situe chaque vulnérabilité pour adapter son approche.

8. Les routeurs et la transmission des données

Quand tu envoies une requête à un serveur situé à l'autre bout du monde, tes données ne voyagent pas en ligne droite. Elles passent par des dizaines de routeurs - des équipements réseau qui lisent l'adresse IP de destination et décident du meilleur chemin pour acheminer le paquet.

Tu peux visualiser ce chemin avec la commande :

traceroute geniusclassrooms.com # sur Linux/Mac tracert genuisclassrooms.com # sur Windows

Chaque ligne représente un routeur traversé, avec le temps que ça a pris.

Ce qu'il faut retenir

Internet repose sur quelques concepts fondamentaux que tout le monde dans la tech doit connaître :

- IP → identifie chaque machine

- Port → identifie chaque service sur une machine

- DNS → traduit les noms de domaine en adresses IP

- TCP/IP → protocole de communication universel

- HTTP/HTTPS → protocole de transfert des pages web

- Routeur → équipement qui achemine les paquets à destination

Ces bases sont le socle de tout ce qui suit dans ton parcours cybersécurité. Sans elles, les attaques et les défenses n'ont aucun sens.

Commentaires approuvés

Aucun commentaire approuvé pour le moment.